Битва защищённых смартфонов

Пользователи дипвеба просто любят чтобы кто-либо читал их сообщения на смартфонах, да? (Обнаружили сарказм в моих словах?)

Пользователи дипвеба просто любят чтобы кто-либо читал их сообщения на смартфонах, да? (Обнаружили сарказм в моих словах?)

Покаместь нет устростйва подключенного к интернету, являющимся 100% безопасным, некоторые мы наверняка можем назвать бронированными, больше чем другие. Но есть не сколько телефонов, которые занимают места среди лучших.

И что за системы, на которые я могу ссылаться? Kali Linux NetHunter, Blackphone 2. Очевидно, что эти устройства могут использоваться не только теми, кто исследует тёмную паутину, но если Вы параноик, то Вы знаете, что мало защиты не бывает, верно?

Kali Linux NetHunter 3.0

Те из Вас, кто разбирается в дипвебе уже знакомы с именем Кали Линукс. Учитывая, что это почти синоним безопасности, я ничего другого и не ожидал от новейшего NetHunter дистрибутива.

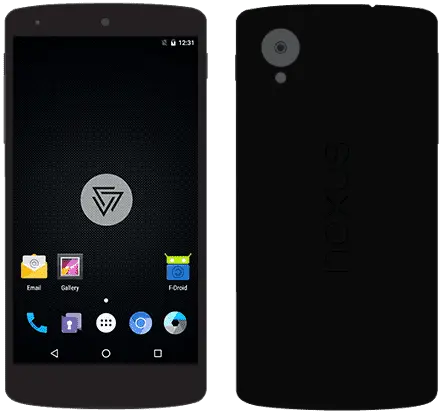

NetHunter был создан, как совместная разработка членов сообщества “BinkyBear” и Offensive Security. В частности он совместим с утройствами Nexus, включая Nexus 5, Nexus 6, планшет Nexus 7, Nexus 9, Nexus 10 и OnePlusOne.

NetHunter 3.0 поддерживает следующие виды инструментов?

Защиту от атак на клавиатуру

Защиту от BadUSB mitm атак

Полный набор инструментов Кали Линукс

Кабель USB с поддержкой в ядре NetHunter

Программно-определяемая радио-поддержка

Кроме того, NetHunter имеет много функций оружия, добавлен настольный аналог таких инструментов как Aircrack, набор утилит для оценки беспроводной сетевой безопасности, BBQSQL, что упрощает испытания слепых SQL, а так же Ghost Phisher, для аудита беспроводных и локальных сетей на безопасность и взлом программного обеспечения, с помощью многофункционального анализа.

Так, хорошо, у меня есть целый арсенал инструментов для атаки, но умеет ли NetHunter защищаться? Конечно!

В тоже время он включает в себя целый ряд инструментов для обонительных целей, а также, одна из его наиболее впечатляющих особенностей это способность вызывать Linux Unified Key Setup (LUKS) для самоликвидации, так же эта опция называется ньюк. (Эта функция доступна и на других платформах)

Процесс самоуничтожения официально пока не реализован, но если Вы уже являетесь пользователем Кали и хотели бы попробывать его, то есть гораздо более подробные инструкции здесь: тестирование патч-бомба LUKS.

Помимо этого, те же самые инструменты, которые могут использоваться для имитаций атак против других систем, могут быть так же использованы для поиска уязвимостей на Вашей.

Как и с версиями Кали на других платформах, я не рекомендовал бы их для начинающих работать с дистрибутивами Linux. Вполне возможно, что сможет вызвать разочарование, или Вы сможете сделать то, чего абсолютно делать не планировали, читайте кривые руки. Его инструменты имеют уже определённую базу пользователей, кто умеет ими пользоваться, по этому разбирайтесь, читайте, задавайте вопросы, не стыдно не знать, помните об этом.

Одна возможная проблема безопасности. Примечание: если Вы используете старые устройств, например, Nexus 7 и NetHunter 3.0, то Ваше устройство может иметь некоторые проблемы с шифрованием устройства.

Пользователь github под никнеймом jmingov предложил следующее решение этой проблемы.

"Самый простой способ - это удалить chroot из приложения NetHunter, шифрование устройства, а затем переустановить в корень."

В целом, однако, мне кажется, что NetHunter хорошо защищён.

Copperhead OS

Как и ядовитая змея, которая вдохновила создателей своим именем, Copperhead OS - это операционная система, далеко не для обычных пользователей Android, которые врядли захотят с ней связываться.

Хотя Copperhead OS и не обязательно предназначен для продвинутых пользователей, как Nethunter, но она имеет свою справделиво хорошую долю атрибутов для безопасности. Хотите уже узнать больше?

Вот несколько примеров:

Полное шифрование диска fde на уровне защиты данных файловой системы с помощью AES-256-xts и вообще все метаданные с помощью AES-256-CBC.

Полная проверка загрузки всей прошивки и разделов операционной системы. Непроверенные разделы, содержащие пользовательские данные будут уничтожены через сброс настроек.

Модуль разрешения приложений, дающий возможность отозвать разрешения а так же подачу ложных данных.

Copperhead OS также испольщует службу Zygote, для запуска приложений с помощью команды exec, в отличие от Android, который использует только fork. Основная цель этого изменения - добавить защиты от переполнения буфера обмена.

Кроме того, система позволяет легко настраивать уровни безопасности, ползунок находится в меню Settings-Security-Advanced , что позволяет сбалансировать производительность и безопаность. Ползунок находится по умолчанию на 50%, но легко может быть изменён при необходимости. Кроме того, используя ползунок, все параметры безопасности могут быть изменены вручную, если Вы этого пожелаете.

Помимо этих основных функций, Copperhead OS предлагает:

Hardened allocator - Copperhead заменяет стандартную систему распределения портов OpenBSD, то есть она изменяет управление памятью.

Защита от эксплойтов нулевого дня, она исправляет многие уязвимости и делает смартфон гораздо более труднодоступным для злоумышленника, для получения доступа.

Улучшение изоляции и отдьельная изоляции приложений и сервисов, строгая политика рукодства подсистемой безопасности selinux, и приложения работают в "песочнице".

Это только очень простой список всего функционала, но более или менее, этого достаточно, чтобы Copperhead OS говорил: "Давай, иди вперёд, напасть на нас? Вы смешны".

Несмотря на свои многочисленные средства защиты, это теоритически ещё возможно, потому что Copperhead OS может иметь проблемы с безопаностью, при определённых обстоятельствах.

Пользователь Twitter недавно спрашивал про возможность установки открытых приложений на своём устройстве и разработчик Copperhead OS ответил: "Сторонние приложения ставят под угрозу безопасность всей системы, требуя небезопасным путём восстановления или не давая проверить загрузку".

Это звучит так, как будто установка некоторых типов приложений, может иметь непредвиденные последствия для безопасности операционной системы. Именно по этой причине, разработчики рекомудеют Вам всегда использовать F-Droid, чтобы загрузить приложения.

Blackphone 2.0

Возможно, Вы уже знаете, что Blackphone уже имя, даже можно сказать бренд, который ассоциируется с операционной системой, где конфиденциальность имеет первостепенное значение.

Одна из основных функций в Blackphone 2.0, это обеспечение защиты сразу же работая центром безопаности, управление находится в правом нижнем углу домашнего экрана. В этой области, Вы можете настроить, доступ отдельных приложений к любому типу Ваших данных.

Центр безопасности даёт Вам возможность уденить приложения и сервисы один от другого, в то же время давая Вам функцию "всё включено" и детальный обзор функций телефона.

Помимо этого, он так же предлагает Вам функцию под названием Spaces, которая даёт Вам возможность построить отдалённые безопасные районы в рамках системы. Функция крайне схожа, на то что мы видели в Qubes OS, где была целая песочница с виртуальными машинами, все они имели ограниченный доступ друг к другу.

Ещё один ценный инструмент - пульт дистанционного очищения Blackphone, который позволяет отключить питание телефона, убить конкретное приложение, или даже полностью стереть данные на этом устройстве, в случае его кражи или потери. Вы можете настроить эти функции на странице удалённого доступа в Blackphone. Конечно, это понятно, что они должны быть доступны только с помощью пароля, как я всегда говорю, убедитесь, что это сильный пароль, который Вы не забудете!

Кстати, при настройке процесса удалённого стирания не давайте своё имя телефону, по этому я думаю, что владельца телефона будут звать Ник Фьюри.

К сожалени, как и любая другая OC, в Blackphone есть недостатки. Есть статья под названием "Серьёзная уязвимость в BlackPhone". Она позваоляет хакерам захватить данные с телефона, в пояснении написано, что в операционной системе есть сокет, который остаётся открытым с ещё первой версии, подобное используется и в обычном андроиде.

В частности, были обнаружены определённые приложения, которые взаимодействуют с указанным сокетом, в частности agps_daemon, который получает больше привелегий, чем обычное приложение пользователя. Похоже разработчики всё ещё ищут разрешение этой проблемы.

Что я могу сказать, BlackPhone 2.0, по большей части всё-таки довольно хорошая операционная система, и имеет крайне сильную оборону, даже больше, чем у большинства ОС его типа.

Как и с любой другой высокой технологией безопасности, эти телефоны и соответствующие ОС, могут занять некоторое время, чтобы к ним привыкнуть. Плюс, несмотря на многочисленный функционал безопасности, пользователь должен принять меры, чтобы убедиться, что частная информация остаётся внутри, ведь личное это личное.

Вообще я, как законченный параноик, рекомендовал бы их всем среднестатических гражданам, которые придают большое значение конфиденциальности своей информации. Ну и возможно, для тех кто любит "водку с мартини, смешайте, но не взбалтывайте".